SIEM

حل جاهز مصمم خصيصًا للشركات الصغيرة والمتوسطة

300+ سياسة مُعدة مسبقًا

ترخيص سهل

تنفيذ خلال ساعتين

Searchinform clients

- الأجهزة

- البرمجيات

- المعدات

تم إدراج منتج SearchInform في Gartner Magic Quadrant في عام 2017،

كما حظي باعتراف مجموعة Radicati في بحثها بعنوان سوق حلول منع فقدان البيانات المؤسسية بين عامي 2017 و2021.

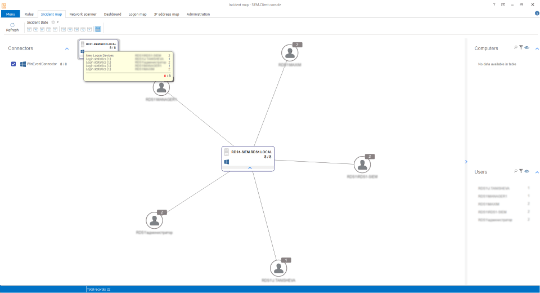

كيف يعمل نظام

SearchInform SIEM

جمع الأحداث من جميع

المصادر الشائعة

توحيد البيانات المتنوعة وتحويلها

إلى صيغة قياسية موحدة

تحليل البيانات وإيجاد الترابطات،

والكشف عن حوادث امن المعالمات

تسجيل الحوادث والتنبيه بها

في الوقت الفعلي

الاستجابة التلقائية للحوادث

30 أداة شائعة في مجال أمن المعلومات، بالإضافة إلى برمجيات

التطبيقات و الأجهزة، و ذلك عبر بروتوكولات مختلفة مثل

Syslog و NetFlow و غيرها:

التكامل

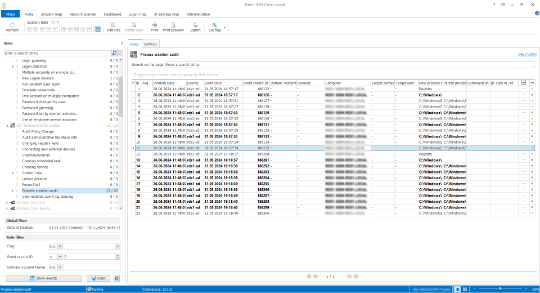

أكثر من 350 سياسة أمنية مُعدة مسبقاً ستكشف

الحوادث ضمن تدفق الأحداث. ستبدأ بالعمل

فوراً بعد التنفيذ.

السياسات الأمنية

يحتوي النظام على أكثر من 250 سياسة أمنية مُعدة مسبقًا،

سياسات عامة وسياسات خاصة بقطاعات محددة،

كما يُمكن إنشاء سياسات أمنية مخصصة.

الفوائد

آراء العملاء